เผยผลวิจัยความเสี่ยงที่ธุรกิจต้องเผชิญเมื่อไม่สามารถตรวจสอบทราฟฟิกบนเครือข่าย (Risk Traffic) ทั่วโลก อาจเปิดช่องให้อาชญากรทางคอมพิวเตอร์ที่รับรู้

Risk Traffic In the Network

เมื่อไม่นานมานี้ ได้มีการออกมาเปิดเผย ผลวิจัยทั่วโลกในหัวข้อ “The Dirty Secrets of Network Firewalls” หรือ ความลับดำมืดของไฟร์วอลล์ที่ใช้สำหรับป้องกันบนระบบเครือข่าย จาก โซฟอส (Sophos) วึ่งพบว่า 45% ของเจ้าหน้าที่ฝ่ายไอทีไม่สามารถตรวจสอบกิจกรรมที่เกิดขึ้นบนทราฟฟิกของเครือข่าย

ในองค์กรตัวเองได้ โดย 3 ใน 4 หรือประมาณ 70% ของเจ้าหน้าที่ฝ่ายไอทีรับว่าไม่สามารถตรวจสอบกิจกรรม หรือทราฟฟิกบนเครือข่ายของตนเองได้ ซึ่งการที่ไม่สามารถตรวจสอบกิจกรรมที่เกิดขึ้นได้นี้ เป็นสาเหตุสำคัญที่ก่อให้เกิดปัญหาที่กระทบด้านความปลอดภัยในโลกธุรกิจในปัจจุบันและส่งผลต่อประสิทธิภาพของการจัดการเครือข่าย

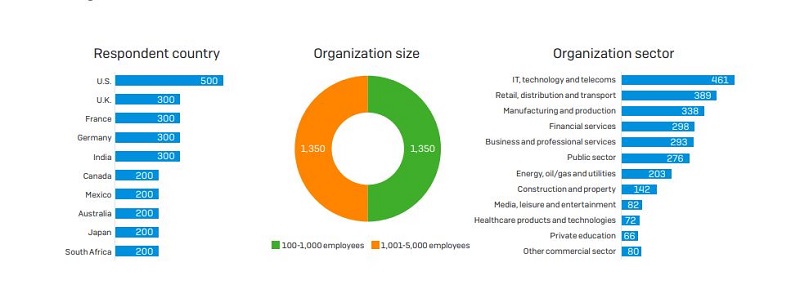

ผลการสำรวจในครั้งนี้จึงได้รับความร่วมมือจากผู้มีอำนาจด้านการจัดการฝ่ายไอทีกว่า 2,700 คนจากธุรกิจขนาดกลางกว่า 10 ประเทศ ประกอบด้วย สหรัฐอเมริกา แคนาดา เม็กซิโก ฝรั่งเศส เยอรมัน สหราชอาณาจักร ออสเตรเลีย ญี่ปุ่น อินเดีย และแอฟริกาใต้

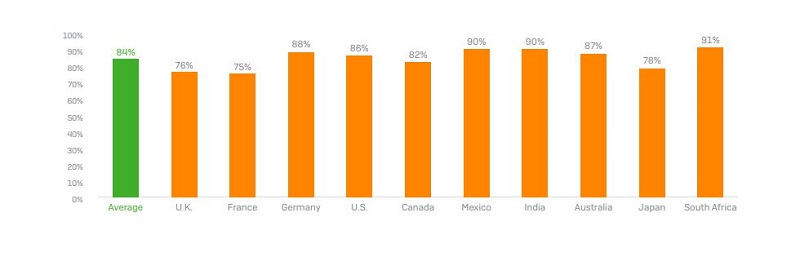

และหากดูจากผลกระทบจากการโจมตีทางไซเบอร์ที่อาจส่งผลร้ายแรงต่อธุรกิจแล้ว จึงไม่น่าแปลกใจนักเมื่อผลสำรวจออกมาว่า กว่า 84% ของผู้ทำแบบสำรวจยอมรับว่าการที่ไม่สามารถตรวจสอบกิจกรรมที่เกิดขึ้นบนเครือข่ายถือเป็นข้อกังวลด้านความปลอดภัยเป็นอย่างยิ่ง

เพราะเมื่อไม่สามารถตรวจสอบได้ เจ้าหน้าที่ฝ่ายไอทีก็ไม่สามารถตรวจพบแรนซัมแวร์ มัลแวร์ที่ไม่รู้จัก การละเมิดข้อมูล และการคุกคามขั้นสูงอื่นๆ รวมไปถึงแอพพลิเคชั่นที่เป็นอันตรายและมัลแวร์ลวง นอกจากนี้ไฟร์วอลล์เครือข่ายที่มาพร้อมกับระบบตรวจจับที่ใช้ซิกเนเจอร์เป็นพื้นฐานยังไม่สามารถให้การตรวจสอบที่เหมาะสม

ในการระบุทราฟฟิกของแอพพลิเคชั่นได้ เนื่องมาจากหลากหลายปัจจัย เช่น มีจำนวนการใช้งานการเข้ารหัสข้อมูลเพิ่มมากขึ้น การจำลองเบราเซอร์ และเทคนิคหลบหลีกการตรวจจับจากอุปกรณ์รักษาความปลอดภัย

นอกจากนี้ ผลจากการสำรวจยังพบว่า โดยเฉลี่ยแล้ว องค์กรต่างๆใช้เวลา 7 วันทำการในการแก้ไข 16 เครื่องที่มีปัญหาต่อเดือน องค์กรขนาดเล็ก (100 – 1,000 ยูซเซอร์) ใช้เวลาเฉลี่ย 5 วันทำการในการแก้ไข 13 เครื่องที่มีปัญหา

ในขณะที่องค์กรที่มีขนาดใหญ่กว่า (1,001 – 5,000 ยูซเซอร์) ใช้เวลาเฉลี่ย 10 วันทำการในการแก้ไข 20 เครื่องที่มีปัญหาต่อเดือน

สุมิต บันศัล กรรมการผู้จัดการ โซฟอส ประจำภูมิภาคอาเซียน และเกาหลี กล่าวว่า การที่ไม่สามารถต่อสู้กับการคุกคามที่คุณไม่สามารถมองเห็นได้ ความบกพร่องในการตรวจสอบกิจกรรมที่เกิดขึ้นบนเครือข่ายอาจทำให้องค์กรประสบปัญหาด้านการตรวจพบกิจกรรมบนเครือข่ายที่ผิดปกติ

และไม่สามารถแก้ไขความผิดปกติได้ทันท่วงที ซึ่งอาชญากรทางคอมพิวเตอร์รับรู้ถึงข้อบกพร่องนี้เป็นอย่างดี และพยายามที่จะมองหาจุดบอดเหล่านี้เพื่อแทรกซึมไปขโมยข้อมูล ซึ่งใช้เวลานานกว่าระบบจะรู้ทันและตรวจจับได้ การแก้ไขปัญหานี้เป็นเรื่องที่ใช้เวลานานและแน่นอนว่าไม่ส่งผลดีต่อองค์กร

การคุกคามทางเครือข่ายในปัจจุบันพบเจอได้บ่อยครั้งขึ้น เนื่องจากอาชญากรคอมพิวเตอร์สามารถเข้าถึงจุดเชื่อมต่อสู่เครือข่ายองค์กรเพียงจุดเดียวเพื่อเข้าไปยังอุปกรณ์หลายเครื่องที่เชื่อมต่อกันได้ ดังนั้น ยิ่งคุณสามารถตรวจสอบแหล่งการเข้าถึงได้รวดเร็ว ยิ่งมีโอกาสในการควบคุมการคุกคามไปยังอุปกรณ์อื่นๆได้ดียิ่งขึ้น

ผลลัพธ์คือ ความเสียหายลดน้อยลง หลายบริษัทมองหาโครงสร้างเครือข่ายแบบบูรณาการยุคใหม่ และโซลูชั่นเพื่อปกป้องอุปกรณ์ปลายทางที่มีความสามารถในการหยุดภัยคุกคามขั้นสูง และควบคุมความเสียหายให้เกิดขึ้นน้อยที่สุดก่อนที่จะกระจายไปยังอุปกรณ์อื่นๆ ความต้องการนี้ถูกนำไปใช้ประโยชน์จากความนิยมของ MimiKatz

และ Eternal Blue ซึ่งแสดงให้เห็นว่า การปกป้องเครือข่ายและความปลอดภัยของอุปกรณ์ปลายทางต้องมีทักษะในการแลกเปลี่ยนข้อมูลโดยตรงผ่านการแบ่งปันข้อมูลอัจฉริยะ โดยแสดงให้เห็นอย่างชัดเจนว่าใครกำลังทำอะไรอยู่บนเครือข่ายนั้นๆ

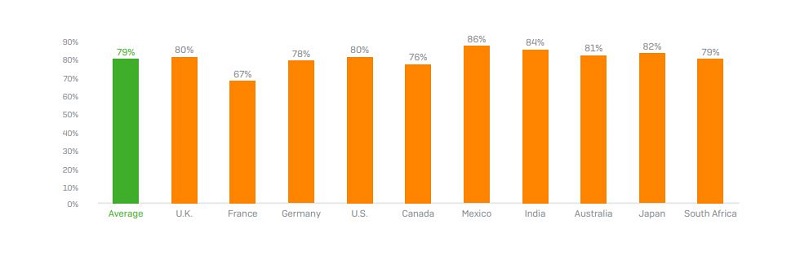

เจ้าหน้าที่ฝ่ายไอทียังตระหนักเป็นอย่างดีว่า ไฟร์วอลล์ต้องการการอัพเดตเรื่องความปลอดภัย โดยผลการสำรวจแสดงให้เห็นว่า 79% ของเจ้าหน้าที่ฝ่ายไอที ต้องการการปกป้องที่ดียิ่งขึ้นจากไฟร์วอลล์ปัจจุบันที่พวกเขาใช้อยู่ และกว่า 99% ต้องการเทคโนโลยีไฟร์วอลล์ที่สามารถแยกอุปกรณ์ที่มีปัญหาออกจากเครือข่ายได้อัตโนมัติ

และ 97% ต้องการให้อุปกรณ์ปลายทาง และไฟร์วอลล์ได้รับการปกป้องจากผู้ให้บริการเดียวกัน เพื่อความสะดวกในการแชร์ข้อมูลสถานะความปลอดภัยได้โดยตรง

ความเสี่ยงด้านความปลอดภัยไม่ใช่ภัยคุกคามเพียงอย่างเดียวสำหรับธุรกิจ

นอกจากความเสี่ยงด้านความปลอดภัยแล้ว 52% ของผู้ทำแบบสำรวจยังมองว่า การสูญเสียประสิทธิภาพการผลิตยังถือเป็นเรื่องน่ากังวล ความบกพร่องในการตรวจสอบกิจกรรมบนเครือข่ายนั้นส่งผลกระทบโดยตรงในทางลบต่อประสิทธิภาพการผลิต

หากเจ้าหน้าที่ฝ่ายไอทีไม่สามารถจัดลำดับความสำคัญของแบนด์วิธสำหรับแอพพลิเคชั่นที่จำเป็นได้ สำหรับอุตสาหกรรมที่ยังพึ่งพาซอฟต์แวร์ที่พัฒนาเพื่องานเฉพาะด้านเพื่อรองรับความต้องการเฉพาะของธุรกิจนั้นๆ นอกจากจะมีต้นทุนที่ค่อนข้างสูงแล้วยังมีขีดจำกัดในการเข้าไปดูของแอพพลิเคชั่นที่ไม่สามารถเรียงลำดับความสำคัญก่อนหลังได้

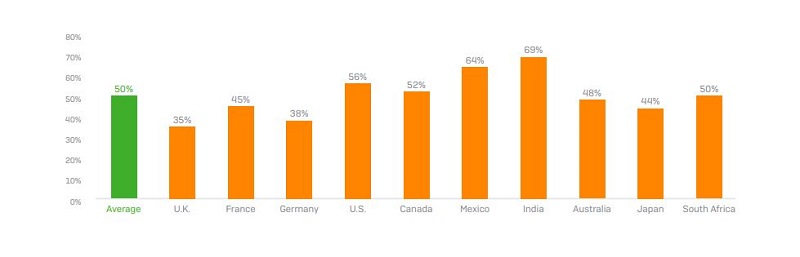

โดย 50% ของเจ้าหน้าที่ฝ่ายไอทีที่ลงทุนกับแอพพลิเคชั่นที่พัฒนาเพื่องานเฉพาะด้านยอมรับว่าไฟร์วอลล์ไม่สามารถตรวจสอบกิจกรรมบนทราฟฟิกได้ทั้งยังไม่คุ้มต่อการลงทุน ขีดจำกัดในการมองเห็นและตรวจสอบข้อมูลทำให้เกิดจุดบอดในการส่งข้อมูลที่ผิดกฎหมาย

รวมถึงการมีเนื้อหาที่ไม่เหมาะสมบนเครือข่ายของบริษัท และยังทำให้บริษัทมีความเสี่ยงต่อการดำเนินคดีและเกิดข้อผิดพลาดในการปฏิบัติตามข้อกำหนดและกฎหมายได้ เพื่อประหยัดเงินลงทุนไปยังระบบ business-critical

และแอพพลิเคชั่นที่พัฒนาเพื่องานเฉพาะด้าน องค์กรจำเป็นต้องมีเครือข่ายไฟร์วอลล์ที่อนุญาตให้พนักงานสามารถเข้าไปจัดการแอพพลิเคชั่นที่พวกเขาต้องการได้

“การตรวจสอบเครือข่ายได้มีการปรับเปลี่ยนเพื่อรองรับวิธีการที่แตกต่างกันมากขึ้น ในปัจจุบันองค์กรต่างๆ สามารถได้รับข้อมูลโดยตรงจากเครือข่ายไฟร์วอลล์ และยังอนุญาตให้เข้าถึงเครือข่ายและระบุตัวตนของพนักงานได้อีกด้วย”

ส่วนขยาย

* บทความนี้เรียบเรียงขึ้นเพื่อวิเคราะห์ในแง่มุมที่น่าสนใจ ไม่มีวัตถุมุ่งเพื่อโจมตี หน่วยงานใดหน่วยงานหนึ่ง

** Compose : ชลัมพ์ ศุภวาที (Editors and Reporters)

*** ขอขอบคุณภาพบางส่วนจาก www.pexels.com

สามารถกดติดตาม ข่าวสาร และบทความทางด้านเทคโนโลยี ของเราได้ที่